14 komentarzy

Ewolucja dostępnych metod autoryzacji dobrze oddaje priorytety, które napędzają zmiany w technologiach bankowych. Jednym z nich jest niewątpliwie wygoda, drugim, równie ważnym – bezpieczeństwo.

W tym tekście zabierzemy Was w podróż w czasie, choć przeszłość, o której piszemy, nie jest wcale tak odległa… Przyjrzymy się też szczegółowo obecnym metodom autoryzacji operacji i kwestii ich dostępności w bankach.

Czym jest autoryzacja transakcji/przelewu?

Proces autoryzacji operacji bankowych pozwala potwierdzić tożsamość klienta i ustalić – jeśli nie z pewnością, to przynajmniej z możliwie największym prawdopodobieństwem – że to właśnie on, jako jedyna osoba do tego uprawniona, zleca wykonanie transakcji.

Od strony praktycznej autoryzacja opiera się na wykonaniu działania z wykorzystaniem dostępnych technologii. Od dłuższego czasu podstawowym narzędziem służącym do zatwierdzania transakcji jest smartfon, wcześniej wykorzystywano w tym celu tokeny i zdrapki.

Cel autoryzacji jest oczywisty – to ochrona środków klientów przed nieautoryzowanym dostępem i nadużyciami. Proces jest istotną częścią systemu bezpieczeństwa bankowego, wspieranego przez krajowe i unijne regulacje.

Najpopularniejsze metody autoryzacji transakcji

Pora poznać szczegółowo metody autoryzacji, zarówno te stosowane dziś, jak i te, które swój czas świetności mają już za sobą. Omówimy również pokrótce technologie i pojęcia, które, choć nie są metodami autoryzacji w ścisłym rozumieniu, to są z nimi nieodłącznie powiązane.

Autoryzacja SMS

Kody autoryzacyjne wysyłane za pośrednictwem SMS jeszcze kilka lat temu były najpowszechniej stosowaną metodą potwierdzania przelewów i innych operacji. Do dziś są klienci, którzy ją wykorzystują – dotyczy to głównie osób, dla których korzystanie z bankowości mobilnej bynajmniej nie jest oczywistością.

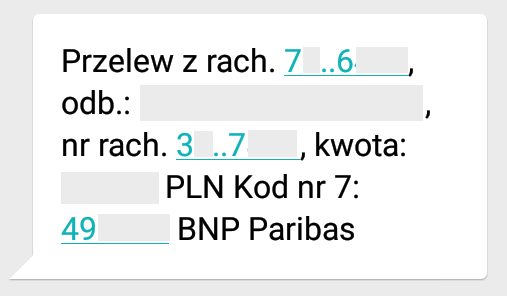

Przebieg procesu jest prosty. Po wypełnieniu danych potrzebnych do realizacji przelewu oczekujemy (choć to chyba zbyt duże słowo, zwykle trwa to bowiem ledwie kilka sekund) na SMS od banku, w którym znajdziemy szczegóły transakcji wraz z jednorazowym kodem służącym do jej autoryzacji. By zatwierdzić transakcję, wystarczy przepisać kod w odpowiednim polu w bankowości internetowej.

Dużym plusem tej metody jest więc możliwość upewnienia się przed zatwierdzeniem przelewu, że wskazaliśmy właściwego odbiorcę i kwotę transferu. Pod względem odporności na ewentualne pomyłki wynikające z nieuwagi kody SMS wygrywają zatem z rozwiązaniami, które swego czasu skutecznie zastąpiły.

W przypadku tej metody wciąż istnieje jednak ryzyko, że SMS z kodem zostanie przechwycony przez malware, czyli złośliwe oprogramowanie, lub padnie łupem oszusta, który wyrobi duplikat naszej karty SIM. W takiej sytuacji wystarczy, że przestępca uzyska dane do logowania w serwisie transakcyjnym, by mógł bez przeszkód pozbawić ofiarę wszelkich oszczędności.

Czytaj więcej o zasadach bezpiecznego korzystania z konta bankowego.

Jak nietrudno się domyślić, wysyłanie wiadomości tekstowych za każdym razem, gdy chcemy zlecić przelew, oznacza dla banku niemałe koszty. Na szczęście w tym przypadku banki nie zrzucają ich na swoich klientów (a przynajmniej nie w bezpośredni sposób). Kody autoryzacyjne wysyłane w wiadomościach SMS w zdecydowanej większości banków są dla posiadaczy kont osobistych darmowe.

Autoryzacja mobilna

Chęć ograniczenia kosztów była jednym z głównych powodów ochoczego promowania przez banki mobilnej autoryzacji, czyli zatwierdzania transakcji z poziomu aplikacji bankowej.

Na początku 2017 r. mobilną autoryzację jako pierwszy w Polsce zaproponował wszystkim swoim klientom mBank. Inne instytucje szybko poszły jego śladem, reklamując tę metodę jako najwygodniejszą i najbezpieczniejszą. Czy słusznie?

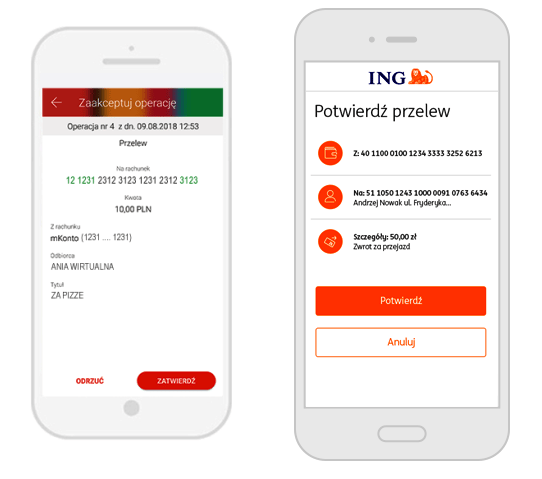

Zacznijmy od wygody. Aby zatwierdzić przelew w aplikacji, należy nacisnąć powiadomienie na ekranie smartfona, zalogować się, sprawdzić, czy dane transakcji się zgadzają i ją potwierdzić. Wystarczy więc kilka ruchów palcem. Pozbywamy się natomiast konieczności przepisywania kodu, podczas którego wzrok musi wędrować z telefonu trzymanego w ręce na ekran komputera przed nami.

Dane przelewu w aplikacji przedstawione są zwykle w bardzo czytelny sposób. Poniżej przykładowa prezentacja szczegółów przelewu w aplikacji mBanku i ING Banku Śląskiego:

Od chwili uruchomienia mobilna autoryzacja była uważana przez ekspertów za najbezpieczniejszą metodę. Po pierwsze, wymaga ona zalogowania do aplikacji banku przed zatwierdzeniem operacji. Po drugie, powiadomienia, jak i cała komunikacja między bankowością internetową i mobilną, są szyfrowane, dzięki czemu przechwycenie danych przez złośliwe oprogramowanie jest znacznie utrudnione. Po trzecie – i tu wracamy do kwestii przejrzystości – łatwo wyłapiemy ewentualny błąd w danych transakcji.

Na dokładkę kolejna zaleta: mobilne zatwierdzanie operacji jest zawsze darmowe.

Autoryzacja biometryczna

W dzisiejszej rzeczywistości bankowość mobilna nie jest już, jak to bywało jeszcze kilka lat temu, jedynie uzupełnieniem serwisu internetowego, które służyło głównie do sprawdzenia stanu konta i zatwierdzania operacji. Dla ogromnej części klientów aplikacje stały się głównym narzędziem do zarządzania finansami, także inicjowania przelewów i innych transakcji.

Naturalnie pojawiła się zatem potrzeba bezpiecznego zatwierdzania operacji zlecanych mobilnie. Stosowane w tym celu PIN-y są ostatnio wypierane przez biometrię – odcisk palca, a nawet skan twarzy, dotychczas z powodzeniem wykorzystywane do autoryzacji logowania.

Z pozoru różnica jest niewielka – po prostu zamiast podawania ciągu cyfr musimy (najczęściej) przyłożyć palec do czytnika. W rzeczywistości jednak to zmiana pozytywna na każdej płaszczyźnie: wygody, bo nie musimy już pamiętać i wpisywać kodów, a także bezpieczeństwa, bo dostępu chronią w tym przypadku nasze unikalne cechy.

Podsumowując, to, co nazywamy „autoryzacją biometryczną”, jest zatem udoskonaleniem mobilnej autoryzacji o technologie, które wcześniej służyły jedynie do logowania. Oczywiście biometrycznie możemy zatwierdzać także operacje zlecane w bankowości internetowej.

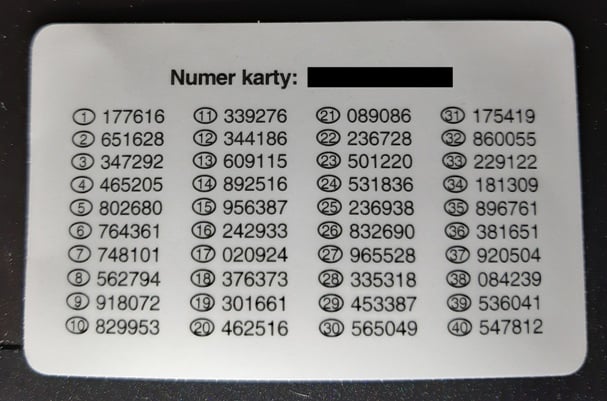

Karty kodów jednorazowych

W ramach chwilowego oderwania od aktualnej rzeczywistości wyruszmy na obiecaną we wstępie podróż do przeszłości...

Z perspektywy czasu o sposobach zatwierdzania transakcji, które okres swojej świetności przeżywały kilka lub kilkanaście lat temu, z pewnością nie można było powiedzieć, że zapewniały klientom komfort oraz bezpieczeństwo. Popularne niegdyś zdrapki i karty kodów jednorazowych trzeba było mieć przy sobie zawsze, gdy zlecaliśmy przelew.

Co więcej, w ich przypadku często konieczne było również przewidywanie, kiedy skończą nam się jednorazowe kody, i zamówienie kolejnej karty z odpowiednim wyprzedzeniem (o ile bank nie śledził stanu liczbowego naszych kodów i sam z siebie nie wysyłał nowych).

Tokeny sprzętowe i klucze USB

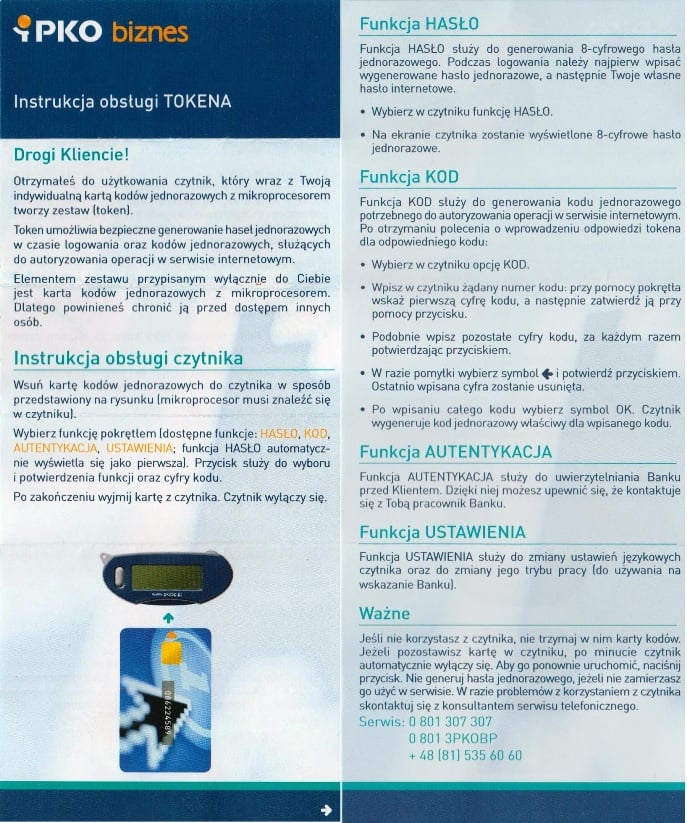

Wspomniany problem z wymianą kart niwelowało stosowanie tokena sprzętowego – malutkiego urządzenia do generowania jednorazowych kodów autoryzacyjnych.

Niestety, poza tym tokeny raczej powielały te same mankamenty. Po pierwsze, zarówno one, jak i karty z kodami mogły dość łatwo wpaść w niepowołane ręce. Po drugie (i chyba nawet ważniejsze), podczas pozyskiwania kodu klient nie otrzymywał informacji na temat zatwierdzanej transakcji. W konsekwencji zdecydowanie łatwiej niż dziś było o pomyłkę i zlecenie przelewu na błędną kwotę lub do niewłaściwego odbiorcy. Bywało to zresztą wykorzystywane przez przestępców. Wystarczyło zainfekować komputer złośliwym oprogramowaniem i wysłać ofierze dane do przelewu, który w rzeczywistości okazywał się być transferem na znacznie wyższą kwotę. Nieświadomy oszustwa klient zatwierdzał operację, gdyż ani zdrapki, ani zwykłe tokeny sprzętowe nie informowały go o jej szczegółach.

Małym przełomem w tym kontekście były tokeny GSM, które zaczęto proponować wraz z rozwojem technologii mobilnej. Tak samo jak token sprzętowy generowały one kody jednorazowe, tyle że z poziomu osobnej aplikacji na smartfona, działającej również bez dostępu do sieci.

Jeszcze do połowy sierpnia 2019 r. token w formie aplikacji był jedną z dostępnych metod autoryzacji oferowanych przez Bank Pekao (PekaoToken), podobnie zresztą jak karta kodów jednorazowych i token sprzętowy. Z kolei kilka tygodni po wycofaniu PekaoTokena identyczne narzędzie uruchomił mBank. Co ciekawe, mBank Token funkcjonuje do dziś jednocześnie z mobilną autoryzacją we właściwej aplikacji banku.

Przewaga tokena GSM nad poprzednikiem była dość oczywista – aplikacja dawała podgląd szczegółów transakcji, więc trzeba było być naprawdę roztargnionym lub nierozważnym, by zatwierdzić błędny przelew. Wadą była, rzecz jasna, konieczność instalowania osobnej aplikacji służącej tylko i wyłącznie do zatwierdzania operacji.

Mimo to należy przyznać, że tokeny GSM były jednym z pierwszych przejawów zbliżającej się wielkimi krokami dominacji technologii mobilnej w dziedzinie nie tylko autoryzacji transakcji, ale w bankowości w ogóle. W każdym razie każda nowa metoda autoryzacji była od tego momentu ściśle powiązana z naszym nieodłącznym towarzyszem, czyli telefonem komórkowym.

Do reliktów przeszłości mimo wszystko zaliczymy także klucz USB. Jego podłączenie do komputera stanowiło dodatkowe, fizyczne zabezpieczenie. Z punktu widzenia autoryzacji zleceń bankowych jego posiadanie było więc równie istotne co znajomość loginu i hasła. Choć gwałtowny rozwój urządzeń mobilnych – naturalnie pozbawionych odpowiedniego portu USB – spowodował znaczny spadek popularności tych urządzeń, to wciąż zdarza się, że są one wykorzystywane w korporacjach czy administracji publicznej w przypadku przelewów na duże kwoty lub na masową skalę, gdzie bezpieczeństwo jest szczególnie istotne.

Metoda 3D Secure

Autoryzacji wymagają nie tylko operacje zlecone po zalogowaniu do bankowości – w dobie powszechnych płatności online konieczne było zapewnienie wygodnej i bezpiecznej formy zatwierdzania transakcji w sklepach internetowych przy użyciu danych karty płatniczej.

W ich przypadku do gry wchodzi znana od lat procedura 3D-Secure, polegająca na potwierdzeniu transakcji kodem SMS, PIN-em lub biometrią w systemie banku. Nie jest to zatem metoda autoryzacji sama w sobie, a bardziej dodatkowa warstwa zabezpieczeń i proces, którego autoryzacja jest końcowym etapem.

Wdrożenie ulepszonej wersji – 3D Secure 2 – pozwoliło na usprawnienie procesu autoryzacji i zredukowanie problemów technicznych, które wcześniej skutkowały nawet porzuceniem koszyka zakupowego. Nowa wersja pozwoliła bankom analizować więcej danych o transakcji, co umożliwiło zastosowanie uproszczonej autoryzacji (bez hasła) w mniej ryzykownych przypadkach w imię wygody użytkownika.

Uwierzytelnianie wieloskładnikowe (MFA)

Wszelkie dzisiejsze metody autoryzacji i wykorzystywane w tym celu technologie odpowiadają na wymóg związany z tzw. uwierzytelnianiem wieloskładnikowym, w skrócie MFA (Multi-Factor Authentication).

Jest to metoda zabezpieczeń, która wymaga od użytkownika potwierdzenia tożsamości za pomocą co najmniej dwóch niezależnych czynników spośród następujących:

- coś, co użytkownik zna/wie (np. hasło),

- coś, co posiada (np. telefon lub token) oraz

- unikalna cecha fizyczna (np. odcisk palca, skan twarzy).

Naturalnie MFA znacznie utrudnia nieautoryzowany dostęp do konta lub systemu. Uwierzytelnianie dwuskładnikowe to obecnie standard nie tylko w bankowości, ale i wszelkich usługach online i systemach wymagających zachowania pełnej ochrony przed dostępem przez niepowołane osoby czy grupy hakerskie.

Porównanie metod autoryzacji

Najnowsze metody autoryzacji transakcji – kody SMS, mobilna autoryzacja i autoryzacja biometryczna – zdecydowanie górują nad dawnymi sposobami zatwierdzania operacji zlecanych w bankowości internetowej. Nie dość, że są darmowe (czego nie można powiedzieć o odchodzących do lamusa zdrapkach i tokenach sprzętowych), to do tego są wygodniejsze i mimo wszystko bezpieczniejsze od poprzedników.

Zastanawiasz się, którą z metod wybrać? Zbierzmy przedstawione wcześniej informacje i porównajmy je pod kątem kosztu, wygody i bezpieczeństwa:

| Kody SMS | Mobilna autoryzacja | Autoryzacja biometryczna | |

|---|---|---|---|

| Koszt | bezpłatne | ||

| Wygoda | niska: konieczność uważnego przepisania kodu z jednego ekranu na inny, wymagany dostęp do sieci komórkowej | średnia: nie ma konieczności przepisywania kodu (brak przeskakiwania z ekranu na ekran), ale trzeba go wpisać z pamięci; wymagany dostęp do Internetu | wysoka: szybkie i intuicyjne zatwierdzanie operacji; wymagany dostęp do Internetu |

| Bezpieczeństwo | średnie: ryzyko przechwycenia SMS-a przez złośliwe oprogramowanie (jeśli użytkownik zezwoli mu na dostęp do wiadomości); możliwe przechwycenie wiadomości z banku przez złodzieja dzięki duplikatowi karty SIM | wysokie: aplikacja powiązana z konkretnym urządzeniem zarejestrowanym w systemie banku, do której należy się zalogować; szyfrowanie powiadomień | bardzo wysokie: jak w przypadku mobilnej autoryzacji + trudne do podrobienia, unikalne cechy użytkownika |

Metody autoryzacji transakcji w poszczególnych bankach

Oto podsumowanie dostępności poszczególnych metod autoryzacji w największych bankach.

| Bank | Metody autoryzacji |

|---|---|

| Alior Bank | kod SMS, autoryzacja mobilna, autoryzacja biometryczna |

| Bank Millennium | kod SMS, autoryzacja mobilna, autoryzacja biometryczna, token sprzętowy (w ofercie dla przedsiębiorstw) |

| Bank Pekao | kod SMS, autoryzacja mobilna, autoryzacja biometryczna (transakcje do 120 zł) |

| BNP Paribas | kod SMS, autoryzacja mobilna, autoryzacja biometryczna |

| Citi Handlowy | kod SMS, autoryzacja mobilna (przy użyciu 6-cyfrowego Citi Mobile Token PIN-u) |

| Credit Agricole | kod SMS, autoryzacja mobilna, token sprzętowy |

| ING Bank Śląski | kod SMS, autoryzacja mobilna |

| mBank | kod SMS, autoryzacja mobilna, autoryzacja biometryczna, aplikacja mBank Token |

| Nest Bank | kod SMS, autoryzacja mobilna, autoryzacja biometryczna |

| PKO BP | kod SMS, autoryzacja mobilna, autoryzacja biometryczna, token sprzętowy (w ofercie dla korporacji) |

| Santander Bank Polska | kod SMS, autoryzacja mobilna, autoryzacja biometryczna |

| VeloBank | kod SMS, autoryzacja mobilna |

Jak wynika z tabeli, kody SMS i autoryzacja mobilna to dziś absolutny standard. Opcja zatwierdzania operacji z wykorzystaniem biometrii już tak oczywista nie jest, choć i tu należy się raczej spodziewać bardzo szybkiego rozpowszechnienia.

Pozostałe opcje, a konkretnie tokeny, traktujemy głównie w kategoriach ciekawostki dostępnej dla niewielkiego odsetka klientów, np. korporacji.

Autoryzacja transakcji – bezpieczeństwo i regulacje prawne

Autoryzacja operacji to kluczowy element bezpieczeństwa naszych finansów. Niezależnie od stosowanej metody – czy są to kody SMS, czy mobilna autoryzacja, czy inny sposób – warto dołożyć wszelkich starań, by korzystać z nich zgodnie z zasadami ostrożności właściwymi dla danego rozwiązania.

Nie zapominajmy przy tym o pozostałych elementach naszej „tarczy bezpieczeństwa” w bankowości, a konkretnie:

- limitach transakcji, które pozwolą na zminimalizowanie skutków ewentualnego włamania na konto,

- PIN-ach do karty płatniczej (to również forma autoryzacji, choć dotycząca płatności w sklepach stacjonarnych),

- ogólnych zasadach bezpiecznego korzystania z bankowości elektronicznej,

- odporności na oszustwa internetowe, także te oparte na manipulacji.

Jak prawo chroni nas przed nieautoryzowanymi transakcjami?

Dotąd skupialiśmy się raczej na aspektach technicznych oraz tych związanych z przebiegiem procesu autoryzacji i wygodą użytkownika. Warto mieć jednak świadomość, że w kontekście zabezpieczenia przed nieautoryzowanymi operacjami istotną rolę odgrywają regulacje prawne.

Wymagania dotyczące autoryzacji znacząco zaostrzyło wprowadzenie unijnej dyrektywy PSD2. To właśnie z jej zapisów wynika m.in. obowiązek stosowania tzw. silnego uwierzytelniania czyli konieczność użycia przynajmniej dwóch niezależnych elementów spośród: wiedzy (np. hasło), posiadania (np. smartfon) i cech biometrycznych (np. odcisk palca).

Dyrektywa stanowi ponadto, że użytkownik ponosi ograniczoną odpowiedzialność za straty wynikające z nieuprawnionego dostępu do rachunku (o ile oczywiście nie doszło do tzw. rażącego niedbalstwa), a instytucja finansowa ma obowiązek niezwłocznego zwrotu środków w przypadku potwierdzenia, że transakcja została wykonana bez zgody właściciela konta. To wymusza na dostawcach systemów bankowych nieustanne aktualizowanie stosowanych zabezpieczeń i mechanizmów szyfrowania danych, gdyż cyberprzestępcy również stale rozwijają swoje narzędzia.

Podsumowanie: która metoda autoryzacji jest najlepsza?

W starciu kodów SMS z autoryzacją w aplikacji mobilnej postawić należy na tę drugą metodę. Kliknięcie w powiadomienie, a następnie szybkie zalogowanie i zatwierdzenie transakcji – zarówno PIN-em, jak i biometrią – wydaje się być wygodniejsze od otwierania wiadomości SMS i ręcznego przepisywania kodu.

Za potwierdzaniem transakcji w aplikacji przemawia też fakt, że sposób prezentacji danych przelewu jest w tym przypadku bardziej czytelny i łatwiejszy do skanowania wzrokiem – jeśli popełniliśmy błąd w numerze konta lub kwocie, to wyłapiemy go łatwiej niż w SMS-ie, gdzie liczby i tekst „zlewają” się ze sobą. To jednak bardziej kwestia indywidualnych preferencji niż obiektywnej oceny.

Decydujące okazało się bezpieczeństwo. Choć żadna z metod nie gwarantuje stuprocentowej ochrony przed hakerem, złodziejem czy oszustem, to mobilna autoryzacja (zwłaszcza wspomagana biometrią) jest jednak nieco bliższa ideałowi.

Nie jest jednak tak, że klienci, którzy mają do dyspozycji jedynie autoryzację kodami SMS, powinni drżeć ze strachu przed kradzieżą środków. Również tę metodę należy uznać za względnie bezpieczną, choć wskazane jest przestrzeganie elementarnych zasad zdrowego rozsądku. Niezależnie od wybranej metody autoryzacji zalecamy uważne sprawdzanie danych przelewu, korzystanie z ochrony antywirusowej, ostrożne przyznawanie aplikacjom dostępu do danych gromadzonych w telefonie, a także unikanie instalowania aplikacji z niepewnych źródeł. Pamiętaj, że nawet najdoskonalsza technologia może nie uchronić Cię przed problemami, jeśli nie zachowasz wystarczającej czujności!

Komentarze

(14)Wszystko proste gdy autoryzacja dotyczy operacji w komputerze. Mam problem z autoryzacją operacji, której muszę dokonać na smartfonie. Jak wpisać hasło SMS lub zalogować się do aplikacji mobilnej banku bez wychodzenia z aplikacji bieżącej.. Nikt nie potrafił mi do tej pory pomócj.

Odpowiedz

Jak masz telefon z Androidem i przychodzi SMS, to pojawia się powiadomienie i możesz je rozwinąć z paska powiadomień i spisać numer. Jeśli masz mobilną autoryzację, to pojawi się od razu odpowiednia opcja.

Odpowiedz

mobilna autoryzacja - metoda niemal doskonała... niemal. Jakiś czas temu znajoma ze względów bezpieczeństwa musiała zablokować i usunąć aplikację mobilną banku ze smarta. po przywróceniu ustawień fabrycznych w smartfonie przystąpiła do ponownego wgrania aplikacji mobilnej... no i tu zaczyna się urzekająca historia!! bez mobilnej autoryzacji (bo przecież telefon miała "czysty" nie mogła zrobić praktycznie nic z kontem ani na koncie (przez kompa też się nie można zalogować bo brak aktywnych urządzeń autoryzacji ;-) nawet wszelkie interwencje za pośrednictwem konsultantów banku nie działają jeśli nie możesz autoryzować swojego zgłoszenia. M_A_S_A_K_R_A. trzy dni wiszenia na telefonie żeby to odkręcić.

powodzenia!!!

Odpowiedz

To istotnie spory problem przy czyszczeniu ustawień fabrycznych... Mój znajomy miał ten problem w PKO BP z IKO, ale przez telefon udało się wszystko bez problemu załatwić. Kojarzysz, w jakim banku Twoja znajoma miała takie kłopoty?

Odpowiedz

Dziś z perspektywy czasu i włamań na ogromną skalę naraz token sprzętowy już nie jest be.

Tak to jest gdy przedstawiciele banków nazywający siebie doradcami i fachowcami od zabezpieczeń twierdzą, że ich soft jest cacy zapominając, że android jest dziurawy.

Oczywiście robią to, ponieważ token sprzętowy to wydatki.

Odpowiedz

Token sprzętowy nie należy do najwygodniejszych rozwiązań. Bank musi zadbać o odpowiedni sprzęt i na ogół pobiera za to dość słoną opłatę. Z kolei klient musi pamiętać, by mieć token zawsze przy sobie i ponosi koszty "abonamentu" za token. W tej sytuacji osobiście nie dziwi mnie poszukiwanie innych metod autoryzacji. Ciekawym rozwiązaniem jest wykorzystywanie biometrii (zdjęcie twarzy, odcisk palca), bo pokonanie tego typu zabezpieczeń przez cyberprzestępców jest trudne.

Odpowiedz

Mam pytanie: w jaki sposób (w różnych bankach) aktywuje się autoryzację mobilną na następnym urządzeniu w przypadku braku możliwości skorzystania z poprzedniego (nie musi to nawet oznaczać jego utraty na skutek zagubienia lub kradzieży, przyczyną może też być np. jego awaria)?

Wydaje mi się, że to jest ciekawe zagadnienie, bo jeśli takiej aktywacji można dokonać przy użyciu kodu sms, to cała takie uwierzytelnianie jest warte.. tyle, co uwierzytelnianie sms. Jeśli natomiast niezbędna jest wizyta w oddziale, to jest to na tyle kłopotliwe, że też warto byłoby o tym informować...

Odpowiedz

Mobilna autoryzacja działa tylko na jednym, wybranym przez użytkownika urządzeniu i ta zasada dotyczy każdego banku. Różnice rzeczywiście pojawiają się w kwestii sposobu aktywacji tej metody oraz zmiany urządzenia, ale nie spotkaliśmy się z sytuacją, by konieczna była do tego wizyta w oddziale.

Np. w mBanku, jeśli zainstalujemy aplikację na innym urządzeniu i aktywujemy dla niego mobilną autoryzację, to automatyczne nastąpi wyłączenie mobilnej autoryzacji na „starym” telefonie. Aktywacja następuje z wykorzystaniem kodu PIN służącego do logowania do aplikacji, nie SMS.

Z kolei w przypadku PKO BP, jeśli utraciliśmy telefon lub uległ on awarii, możemy w serwisie transakcyjnym iPKO wybrać nowe urządzenie służące do mobilnej autoryzacji. Tę operację musimy zatwierdzić kodem SMS (ew. można użyć karty kodów jednorazowych), a następnie zalogować się do aplikacji na nowym urządzeniu i potwierdzić aktywację mobilnej autoryzacji.

Informacje o tym, jak aktywować mobilną autoryzację lub zmienić służące do tego urządzenie są dostępne na stronach banków.

Odpowiedz

„Np. w mBanku [...] Aktywacja następuje z wykorzystaniem kodu PIN”

— ale w jaki sposób ustawić ten PIN (i aktywować aplikację)? Zapewne wymaga to użycia „mobilnej autoryzacji” lub... kodu sms.

Informacja o PKO BP jest bardzo cenna, oznacza to, że „mobilna autoryzacja” nie jest w żaden sposób bezpieczniejsza od kodów sms (w szczególności nie zabezpiecza przed kradzieżą na duplikat sim).

„Informacje o tym, jak aktywować mobilną autoryzację lub zmienić służące do tego urządzenie są dostępne na stronach banków”

— bzdura, może są wyjątki, ale zasadniczo banki nie podają szczegółów, np. w Millennium opisane jest to następująco:

„Ze względów bezpieczeństwa, jeżeli zmiana telefonu wymagała ponownej instalacji i aktywacji aplikacji mobilnej Banku Millennium, konieczne jest ponowne aktywowanie również Autoryzacji Mobilnej. Aby aktywować Autoryzację Mobilną w aplikacji, wejdź w Ustawienia na różowym pasku w menu po lewej stronie, wybierz Ustawienia aplikacji, następnie Autoryzację Mobilną i postępuj zgodnie ze wskazówkami na ekranie.”

Z takiej informacji nie dowiemy się, jak zabezpieczane jest ustawienie „autoryzacji mobilnej” na kolejnym urządzeniu (np. złodzieja, warto przypomnieć, że akurat w Millennium hasło do bankowości to tylko niemaskowane 8 cyfr, można je więc przechwycić bardzo łatwo).

Odpowiedz

A zatem pozostaje dowiedzieć się, jak w konkretnym banku wygląda kwestia zmiany urządzenia służącego do zatwierdzania transakcji i samodzielne dokonać wyboru metody autoryzacji, którą uważamy za optymalną.

Odpowiedz

W TMUB aktywacja apki na drugim urządzeniu wygląda tak:

1. Podajemy swój ID oraz PESEL.

2. Wpisujemy kod przysłany SMS.

3. Wpisujemy kod PIN używany w poprzedniej apce. Jeśli go nie pamiętamy to należy zadzwonić na infolinię. Taki twierdzi komunikat.

Po wykonaniu wszystkich trzech kroków otrzymujemy dostęp.

Odpowiedz

Dzięki za informacje

Odpowiedz

@Leser88, dzięki za sprawdzenie, czyli jest tak, jak się obawiałem — w kolejnym banku niby nowoczesne zabezpieczenie jest złudne, zupełnie nieodporne na metodę na duplikat sim po zdobyciu przez oszusta podstawowych danych o ofierze. Na infolinii pewnie pytają o coś tak prostego, jak np. nazwisko panieńskie matki; zresztą to właśnie o TMUB pisał kiedyś http://Niebezpiecznik.pl, oszust ukradł pieniądze zamykając konto ofiary właśnie przez infolinię:

Odpowiedz

@Don_Q_de_la_Mancha:disqus Trzeba to przetestować, bo może TMUB uczą się na swoich błędach. Nie zakładajmy z góry, że wciąż mają takie same procedury, jak wcześniej.

O tym, że procedury się zmieniają świadczy choćby fakt, że wydanie duplikatów SIM nie jest już tak proste (http://m.in. Orange, Play), jak jeszcze rok temu. Co oczywiście nie znaczy, że ta metoda oszustwa została wyeliminowana. Jest po prostu trudniej.

Praktycznie niemożliwe będzie uzyskanie 100% bezpiecznej metody uwierzytelniania. Można jedynie zwiększać stopień bezpieczeństwa. Tak jest http://m.in. z autoryzacją mobilną, bo jednak ta rozmowa na infolinii przy odpowiednich procedurach banku zapewnia większy stopień bezpieczeństwa niż jej brak.

Odpowiedz